Normalmente las vulnerabilidades de denegación de servicio están excluidas de la mayoría de programas de Bug Bounty, pero lo que mucha gente no sabe es que esa exclusión se refiere a ataques con múltiples peticiones que inundan el servidor, no a lo que te voy a contar hoy.

En este artículo te mostraré la vulnerabilidad que me aceptaron en un programa de YesWeHack. Fue encontrada en una conocida tienda pero, por el momento, prefiero no dar más detalles al no estar solucionada.

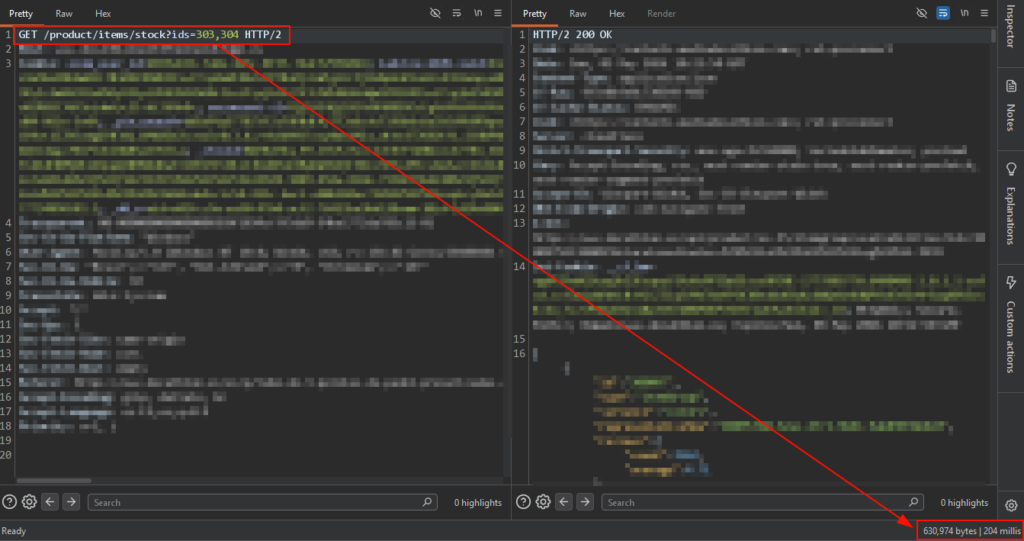

Mientras navegaba por la aplicación capturando todas las peticiones con Burp Suite, encontré una que enviaba varios identificadores de productos para verificar su stock. La respuesta contenía 630.974 bytes (unos 6 MB) y tardaba 204 milisegundos en responder.

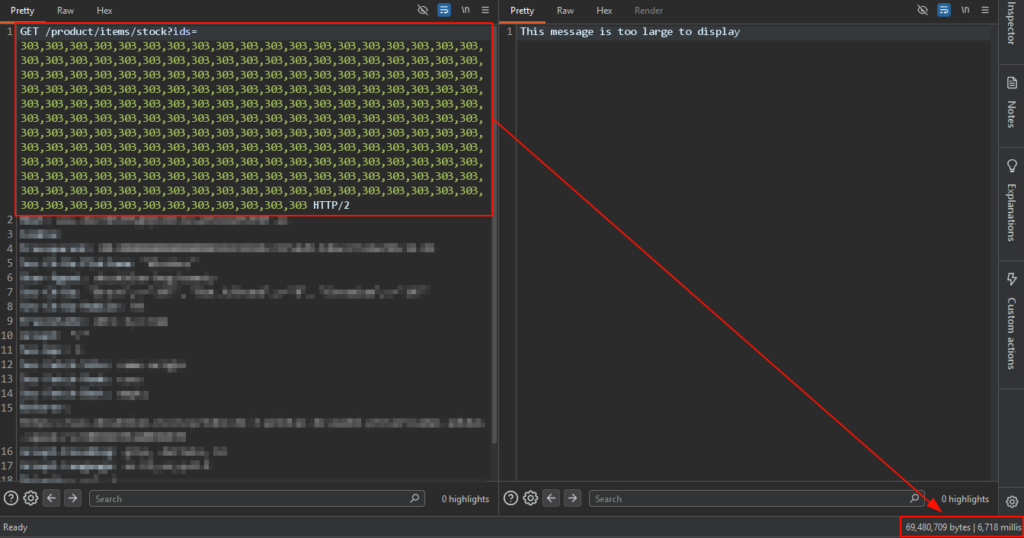

Entonces se me ocurrió repetir el mismo identificador muchas veces con el fin de sobrecargar los servidores y provocar que la aplicación fallara o tardara más de lo esperado. Tras repetir el identificador 303 en numerosas ocasiones, la respuesta se incrementó a 70 MB y tardó casi 7 segundos en llegar.

Los endpoints e identificadores han sido modificados y no son los reales. Además, se ha censurado información como el dominio y el resto de cabeceras.

Seguramente te preguntarás por qué no envío más identificadores. En el ejemplo hay 221 IDs, pero ¿qué pasaría si hubiera enviado 300 o 400? La aplicación devolvía un error 504 Gateway Timeout en algunos casos.

El impacto real de esta vulnerabilidad se daría si un atacante envía varias peticiones simultáneas con una gran cantidad de IDs, lo que podría provocar la caída de la página web y afectar directamente a su disponibilidad.

Recuerda que si necesitas ayuda para empezar en el mundo de la ciberseguridad o te gustaría mejorar principalmente en Hacking web. ¡Ofrezco clases particulares online! -> Contacta conmigo